Rileva gli incidenti di sicurezza informatica in tempo reale e risolvi i problemi nel modo più rapido ed efficiente possibile.

La sicurezza della rete è un processo di continua evoluzione, che si riflette principalmente nei seguenti due aspetti: i mezzi degli aggressori sono in continua evoluzione e anche i metodi e gli strumenti di attacco sono in continuo aggiornamento. Con l'aumento dei dispositivi nella rete, continuano a comparire varie vulnerabilità, fornendo nuovo spazio vitale per gli aggressori. I servizi in rete, i sistemi software e il personale cambiano costantemente, quindi è irrealistico e impossibile risolvere tutti i problemi con un sistema e una soluzione. Pertanto, la sicurezza della rete richiede continui investimenti in manodopera, risorse materiali, risorse finanziarie e altre risorse, nonché funzionamento, manutenzione e ottimizzazione continui. È sulla base di questa esigenza che è nato il Security Operation Center (SOC).

Cos'è un Security Operations Center (SOC)?

Centro operativo di sicurezza,è una struttura o una squadra. È responsabile del monitoraggio, dell'analisi e della risposta agli eventi di sicurezza di reti, sistemi e applicazioni. Esegui analisi approfondite, statistiche e correlazione di vari eventi di sicurezza raccolti per riflettere lo stato di sicurezza delle risorse gestite in modo tempestivo. Individua i rischi per la sicurezza, scopri e individua accuratamente vari incidenti di sicurezza e fornisci metodi e suggerimenti di gestione tempestivi. Assistere gli amministratori nell'analisi degli eventi, nell'analisi dei rischi, nella gestione degli allarmi precoci e nella risposta alle emergenze.

Qual è la funzione principale del SOC?

Monitoraggio:

Servizio di monitoraggio 24 ore su 7, XNUMX giorni su XNUMX, monitora continuamente reti, sistemi e applicazioni per rilevare incidenti di sicurezza.

Amministrazione:

processi di sicurezza, inclusi gli aggiornamenti e gli sforzi di applicazione delle patch.

Recupero:

Recupera i dati persi, analizza le risorse compromesse, risolvi le vulnerabilità e preparati per i rischi futuri.

Analisi e risposta agli incidenti:

Traccia, gestisci e rispondi a minacce o incidenti.

Quali sono le principali caratteristiche del SOC?

·Monitoraggio in tempo reale: Monitoraggio in tempo reale della rete, dei server, dei dispositivi terminali, ecc. dell'organizzazione utilizzando strumenti come il Security Information and Event Management System (SIEM).

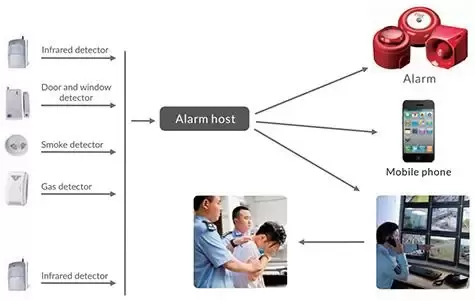

·Allarme di collegamento: installare un rilevatore a infrarossi sul front-end, connettersi all'host di allarme back-end e collegare l'host di allarme back-end all'allarme sonoro e luminoso. Una volta rilevata un'intrusione illegale, verrà emesso un allarme e verrà avviata una serie di collegamenti in base alle impostazioni. Quando vengono generati vari allarmi, il client aziendale raccoglierà tutte le informazioni sugli allarmi. Attraverso l'interfaccia di allarme, è possibile gestire la pianificazione e le scene in loco di ciascun collegamento di allarme e, infine, tutti i tipi di informazioni di allarme possono essere classificate e conteggiate attraverso le statistiche delle informazioni di allarme. Può generare contemporaneamente collegamenti con apparecchiature video e trasmettere video in diretta al centro di monitoraggio. Il terminale di visualizzazione in tempo reale può realizzare la funzione di collegamento dell'allarme.

·Gestione delle preimpostazioni: attraverso la piattaforma completa di gestione della sicurezza, è possibile effettuare la ricerca e lo sviluppo di piani di emergenza e realizzare l'input e l'impostazione del collegamento di vari piani di emergenza. I cataloghi di risorse possono essere formati astraendo elementi di dati e risorse informative prestabiliti. La piattaforma di gestione della sicurezza integrata può associare automaticamente i piani di emergenza corrispondenti quando si verificano diverse informazioni di polizia. Questo rende più facile per la direzione prendere decisioni.

·Gestione diritti utente: La gestione degli utenti supporta più utenti. Diverse autorizzazioni possono essere assegnate a diversi utenti per gestire i sottosistemi e le configurazioni di controllo del dispositivo, come: navigazione delle immagini, controllo del mirroring del cloud, funzionamento della parete TV, ecc. Supporta nome utente più password o chiave USB e altri metodi di autenticazione o nome utente, password + chiave USB.

Perché le aziende devono istituire un SOC?

- Migliora la visibilità e le capacità di risposta rapida della sicurezza di rete. Ciò riduce l'impatto degli incidenti di sicurezza sull'organizzazione.

- Migliora l'efficienza di rilevamento e risposta agli incidenti di sicurezza. Ciò riduce i tempi di risposta e riduce le perdite.

- Migliorare la consapevolezza e la cultura della sicurezza dell'organizzazione. Aumentare la consapevolezza dei dipendenti sulla sicurezza informatica.

- Stabilire un quadro di sicurezza sostenibile. Ciò consente l'adattamento ai mutevoli ambienti di minaccia e agli sviluppi tecnologici.

- Libera i dipendenti dalle noiose attività di monitoraggio della sicurezza, riduci la pressione sui dipendenti e migliora la loro efficienza lavorativa.

Quali sono i vantaggi di un Security Operations Center?

- Risposta rapida ed efficace: i membri del team SOC possono ridurre il tempo che intercorre tra la prima occorrenza di un'intrusione e il tempo medio di rilevamento. Se viene rilevata un'attività insolita, gli analisti SOC indagheranno e verificheranno che l'evento sia effettivamente un attacco prima di bloccarlo. Il team SOC inizia quindi a rispondere all'incidente per determinare la gravità della minaccia, neutralizzarla e rimediare a eventuali effetti negativi.

- Riduzione degli incidenti di violazione dei dati e dei costi operativi: più a lungo un utente malintenzionato rimane nel sistema, maggiore è il potenziale danno per l'azienda. Riducendo al minimo la quantità di tempo che gli aggressori informatici trascorrono in agguato nelle reti aziendali, i team SOC possono ridurre l'impatto degli incidenti di violazione dei dati. Inoltre, riduce i potenziali costi che un incidente di violazione dei dati potrebbe comportare, come perdita di dati, azioni legali o danni alla reputazione.

- Migliora la sicurezza: attraverso il monitoraggio in tempo reale, la risposta alle minacce e la gestione degli eventi di sicurezza, il team SOC può scoprire rapidamente potenziali minacce alla sicurezza e creare soluzioni corrispondenti. Ridurre il rischio che il sistema venga attaccato. Questo aiuta a migliorare la sicurezza generale e protegge i dati e le risorse importanti.

La soluzione SOC fornita da iSEMC per te:

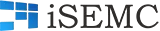

Per garantire che i professionisti possano ricevere informazioni in modo più rapido e conciso, i centri operativi di sicurezza devono utilizzare una tecnologia di visualizzazione completa. La tecnologia video wall è il modo migliore per raggiungere questo obiettivo. iSEMC ha una potente tecnologia video wall e ti fornisce Soluzioni di visualizzazione e collaborazione iSEMC. Ciò non solo consente al tuo team di ricevere informazioni in modo più rapido e conciso, ma fornisce anche un controllo più efficiente per proteggere le tue informazioni dalle minacce. Con tecnologia video wall, incluso controller per videowall, matrici e display, il tuo team SOC può organizzare i dati nell'ordine desiderato. Viene quindi collegato a una rete remota per visualizzare tutte le informazioni necessarie per un feedback in tempo reale e una comunicazione efficiente.